Sicher und organisiert – Passwörter und Passwort-Manager

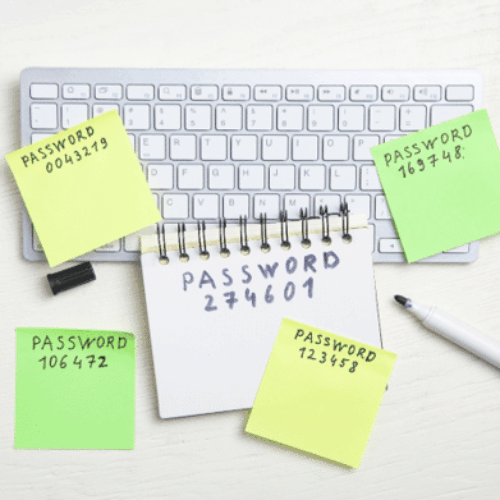

Sicher und organisiert – Passwörter und Passwort-Manager Warum Passwörter wichtig sindStarke Zugangssicherheit schützt Ihre Systeme, Daten und den Ruf Ihres Unternehmens.Eine gute Passwort-Strategie reduziert das Risiko von unbefugtem Zugriff erheblich.Tipps…